Hypervisor-Technologie

Applikationen auf einer

Hardwareplattform konsolidieren

QuickNav: Unser Angebot / Ressourcen / Vorteile / Basics

Hypervisor-on-Modules

congatec hat den Hypervisor jetzt standardmäßig in allen neuen x86-basierten Computer-on-Modules integriert. Mit der kostenlosen Testlizenz können Sie sofort die Vorteile der Virtualisierung evaluieren.

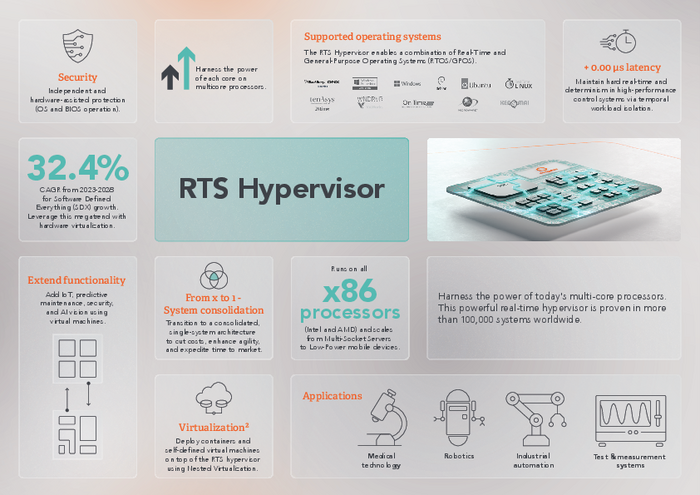

RTS Hypervisor

Wir bieten den branchenführenden RTS Hypervisor von Real-Time Systems als eigenständige Software für Ihre Applikationen an. Dabei spielt es keine Rolle, ob Sie congatec Hardware einsetzen oder nicht.

Hypervisor on Modules - Consolidate multiple applications on one hardware platform

Dauer: 02:25 min

Erleben Sie, wie Sie unseren Hypervisor-on-Module für Ihre Anwendungen nutzen können. Der Hypervisor-on-Module ist ein integraler Bestandteil all unserer neuen x86-basierten Computer-on-Module. Dank der kostenlosen Testlizenz können Sie sofort mit der Evaluierung beginnen!

System consolidation in autonomous mobile robots

Software functions define the capabilities of autonomous robots. Consolidating all functions on one system can help to make your designs more powerful, cost effective, and resilient. Learn what is possible and what to consider in our whitepaper.

Die Vorteile auf einen Blick

Hypervisor Grundlagen

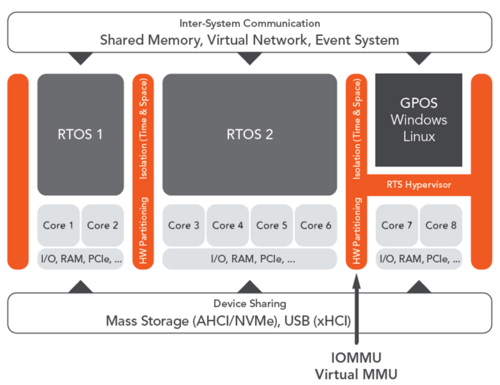

Ein Hypervisor ermöglicht die gleichzeitige Ausführung mehrerer Betriebssysteme auf einem Computer-on-Module mit x86-Multicore-Prozessor. Der Hypervisor partitioniert die verfügbaren Ressourcen wie CPU-Kerne, Grafik, Speicher, Timer und I/O-Devices wie PCIe, USB usw.

Diese Ressourcen werden den einzelnen virtuellen Maschinen (VMs) bedarfsgerecht zugewiesen. Auf jeder VM läuft ein eigenes Betriebssystem. Die VMs sind vollständig voneinander isoliert, so dass eine VM eine andere nicht gefährden kann.

Typische Anwendungsfälle der Hypervisor-Technologie

- Workload-Konsolidierung von zuvor separaten Systeme auf nun einem einzigen System, um Hardware, Kosten und Energie zu sparen.

- Aufteilung monolithischer Softwareanwendungen in Funktionsblöcke, um sie exklusiv in eigenen Betriebssystemen, aber immer noch auf einem System auszuführen.

- Schutz wertvollen geistigen Eigentums durch die Ausführung kritischen Codes auf einer gesicherten VM und die Nutzung weiterer VMs für die externe Kommunikation und Endkundenanwendungen.